Запрещаем веб трафик на origins, кроме Cloudflare IPs

Cloud / Nginx 17-12-2020, 11:40 sobir 3 497 0

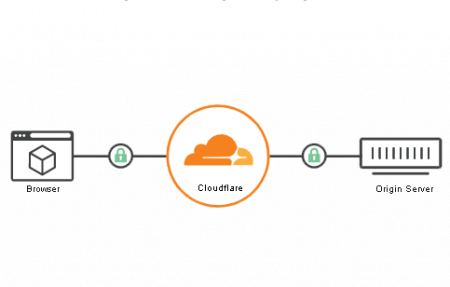

Cloudflare — это сервис, который располагается между пользователями и сервером владельца сайта, выступающий как обратный прокси-сервер для сайтов. Cloudflare предоставляет сеть доставки контента (CDN), защиту от DDoS атак и распределенные службы доменных имен (DNS).

Термин "origins" используется в Cloudflare, как сервер находящийся за облаком Cloudflare и принимающий запросы от него.

Предполагается, что ваш сайт уже настроен на работу с сервисами Cloudflare.

Создайте скрипт, который будет актуализировать информацию об IP адресах Cloudflare, а также обновлять конфигурацию в NGINX.

vi /root/cloudflare-ips.sh

#!/bin/bash

# GET Cloudflare IPs

curl https://www.cloudflare.com/ips-v4 > /etc/nginx/extras/ips-v4

# add "allow" to start and ";" to end of lines

sed 's/.*/allow &;/' /etc/nginx/extras/ips-v4 >> /tmp/cf-ips

mv -f /tmp/cf-ips /etc/nginx/extras/cf-ips

# test nginx conf

/usr/sbin/nginx -t

if [[ $? == 0 ]]; then

echo "Reload nginx configuration..."

systemctl reload nginx.service

else

echo "Cannot reload nginx because test conf failed..."

fiДобавьте acl в нужный location в nginx:

include /etc/nginx/extras/cf-ips;

deny all;Получаем реальные IP-адреса клиентов за Cloudflare в лог-файлах nginx access log....

ПодробнееПолучаем валидные сертификаты SSL от Let's Encrypt для NGINX с использованием плагина webroot....

ПодробнееУстановка последней стабильной версии популярного веб сервера NGINX....

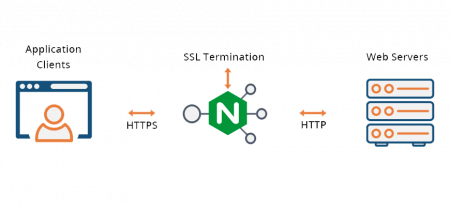

ПодробнееНастраиваем обратный прокси сервер NGINX с SSL-терминацией и генерируем бесплатные валидные сертификаты SSL...

ПодробнееНастройка обслуживания нескольких сайтов на одном веб сервере NGINX....

ПодробнееНовые комментарии

Цитата: FidoNet Цитата: sobir Цитата: FidoNet Спасибо за статью. Остальные

Цитата: sobir Цитата: FidoNet Спасибо за статью. Остальные статьи что находил

Цитата: FidoNet Цитата: sobir Цитата: FidoNet Можт быть дело в

Цитата: sobir Цитата: FidoNet Можт быть дело в dnsmasq.service? Ошибка Failed

Цитата: FidoNet Цитата: sobir Цитата: FidoNet Спасибо за статью. Остальные

Можт быть дело в dnsmasq.service? Ошибка Failed to set DNS configuration: Unit

Какой дистрибутив Linux вы часто используете?

Календарь

| « Июнь 2025 » | ||||||

|---|---|---|---|---|---|---|

| Пн | Вт | Ср | Чт | Пт | Сб | Вс |

| 1 | ||||||

| 2 | 3 | 4 | 5 | 6 | 7 | 8 |

| 9 | 10 | 11 | 12 | 13 | 14 | 15 |

| 16 | 17 | 18 | 19 | 20 | 21 | 22 |

| 23 | 24 | 25 | 26 | 27 | 28 | 29 |

| 30 | ||||||