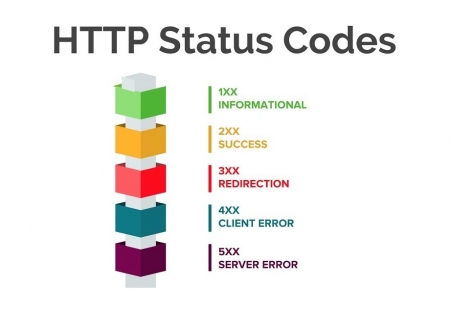

Мониторинг статус-кодов HTTP NGINX в Zabbix

Monitoring / Zabbix 17-11-2023, 15:51 sobir 8 761 0

Пользователь zabbix от которого запущен агент Zabbix не имеет прав доступа на чтение лога.

Доступ к лог-файлам в директории /var/log/nginx имеет владелец www-data и группа adm. Проверить можно командой:

ls -l /var/log/nginx/ usermod -aG adm zabbixsystemctl restart zabbix-agentsudo -u zabbix bash -c 'tail -f /var/log/nginx/newsite_com_ssl_access.log' | Key | Value |

|---|---|

| Name | HTTP Status Codes |

| Type | Zabbix (active) |

| Key | log[/var/log/nginx/newsite_com_ssl_access.log,"^(\S+) (\S+) (\S+) \[([\w:\/]+\s[+\-]\d{4})\] \"(\S+)\s?(\S+)?\s?(\S+)?\" (\d{3}|-)",,,,\8,,] |

| Type of Information | numeric (unsigned) |

| Update Interval | 1m |

Регулярное выражение:

^(\S+) (\S+) (\S+) \[([\w:\/]+\s[+\-]\d{4})\] \"(\S+)\s?(\S+)?\s?(\S+)?\" (\d{3}|-) (\d+|-)\s?\"?([^\"]*)\"?\s?\"?([^\"]*)\" разбивает каждую строку лога на несколько групп. Код состояния HTTP находится в \8-й группе.

Рассмотрим вариант получения количества статус-кодов HTTP 50x с помощью скрипта на bash:

vi /opt/get_500_status_codes.sh

#!/bin/bash

get_date=`date +%d/%b/%Y:%H:`

cat /var/log/nginx/newsite_com_ssl_access.log | grep $get_date | awk '{print $9}' | grep -E "500|502|504|505" | wc -lchown zabbix /opt/get_500_status_codes.sh

chmod u+x /opt/get_500_status_codes.shvi /etc/zabbix/zabbix_agentd.conf

EnableRemoteCommands=1AllowKey=system.run[*]systemctl restart zabbix-agentДалее создадим элемент данных в Zabbix:

| Key | Value |

|---|---|

| Name | HTTP Status Codes |

| Type | Zabbix agent |

| Key | system.run[sh /opt/get_500_status_codes.sh] |

| Type of Information | numeric (unsigned) |

| Update Interval | 1m |

Мониторим estimated recovery time репликационных баз SQL Server AlwaysON в Zabbix....

ПодробнееОграничиваем доступ группе пользователей по протоколу SFTP и создадим синонимы директорий в дереве файловой...

ПодробнееУстановка последней стабильной версии популярного веб сервера NGINX....

ПодробнееПолучаем валидные сертификаты SSL от Let's Encrypt для NGINX с использованием различных плагинов....

ПодробнееНовые комментарии

Цитата: FidoNet Цитата: sobir Цитата: FidoNet Спасибо за статью. Остальные

Цитата: sobir Цитата: FidoNet Спасибо за статью. Остальные статьи что находил

Цитата: FidoNet Цитата: sobir Цитата: FidoNet Можт быть дело в

Цитата: sobir Цитата: FidoNet Можт быть дело в dnsmasq.service? Ошибка Failed

Цитата: FidoNet Цитата: sobir Цитата: FidoNet Спасибо за статью. Остальные

Можт быть дело в dnsmasq.service? Ошибка Failed to set DNS configuration: Unit